Forschungsprojekte

Auflistung an teilgenommenen

F&E-Projekten

DiStEL (2025-2028)

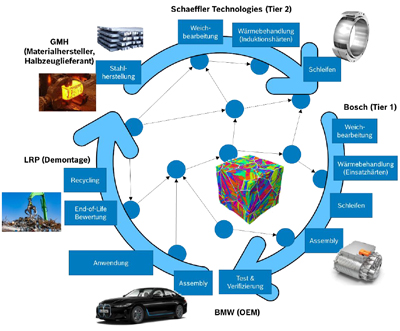

www.distel-project.deDas BMBF-Projekt "Digitale Materialbetrachtung entlang der gesamten Wertschöpfungskette für Stahlkomponenten zur Effizienzsteigerung, Lebensdauerprognose und Bestimmung des CO₂-Fußabdrucks (DiStEL)" soll entlang der gesamten Wertschöpfungskette - von der Stahlerzeugung über die Nutzungsphase bis zur Wiederverwertung oder Wiederverwendung - Material- und Komponentenzustände sowie die dazugehörigen Prozessschritte digital beschreiben. Der so für die Materialklasse Stahl erzeugte Datenraum ermöglicht Aussagen über die (Rest-)Lebensdauer der betrachteten Komponenten in Abhängigkeit der Güte des Ausgangsmateriales, des Herstellungs- und des Nutzungsprozesses, sowie zu deren CO₂-Fußabdruck, um eine CO₂-Reduktion/-Neutralität zu erreichen. Ein dezentraler Datenraum soll dazu etabliert werden, in dem ein Wissensgraph die semantische Interoperabilität zwischen verschiedenen Fertigungsprozessen und simulativen Materialmodellen auf unterschiedlichen Größenskalen herstellt. Ein zentrales Element dafür ist die Ontologie, die eine kohärente skalenübergreifende Beschreibung zulässt. Meine Aufgaben sind die Projektleitung des Teilvorhabens sowie die Koordination der internen Projektaufgaben. Hinzu kommt das Marketing und Veröffentlichungen auf Messen und Konferenzen.

RESI-TSN (2024-2027)

www.resi-tsn.deDas BMBF-Projekt "Resiliente intelligente TSN-Netzwerke (RESI-TSN)" hat die Entwicklung einer hardwarebasierten Lösung inkl. Steuerungssoftware für die Realisierung weitgehend autonomer, resilienter TSN-Netzwerke zum Ziel. Moderne industrielle Konzepte wie IoT (Internet of Things) oder Industrie 4.0 verlangen nicht nur den stetigen Austausch großer Datenmengen, sondern auch die Übertragung von sogenannten operativen Daten wie Sensor- oder Prozessdaten in Echtzeit. Time Sensitive Networking (TSN) ermöglicht es, sowohl herkömmliche, zeitverzögerte als auch echtzeitkritische operative Datenverkehre abzuwickeln. Die Lösung des Projekts wird aus zwei Komponenten bestehen: einer Analysekomponente, die den Datenverkehr hinsichtlich der Netzkonfiguration oder einer nötigen Abwehr gegen Cyber-Angriffe analysiert und eine (Re-)Konfigurationskomponente, welche die bestmögliche Netzkonfiguration berechnet und autonom anwendet. Damit können Netzwerke für neue komplexe Anwendungen wie vernetzte roboterbasierte Produktionsanlagen effizienter konfiguriert werden. Die Analyse des Datenverkehrs ermöglicht eine effiziente Konfiguration von autonomen, resilienten TSN-Netzwerken. An dem dreijährigen Forschungsprojekt ist neben der DECOIT GmbH & Co. KG die Firma ArtiMinds GmbH aus Karlsruhe, das Fraunhofer-Institut IPMS in Dresden und das DFKI in Bremen beteiligt. Meine Aufgaben sind die Projektleitung des Gesamtvorhabens sowie die Koordination der internen Projektaufgaben. Hinzu kommt das Marketing über die Projektwebseite und Veröffentlichungen auf Messen und Konferenzen.

KISTE (2024-2026)

www.kiste-project.infoDas BMWK-Projekt "KI-gestütztes SIEM-System für hochzuverlässige industrielle IoT-Netze und Feldbusse (KISTE)" hat die Entwicklung einer IT-Sicherheitsüberwachung, die kontinuierlich und nicht invasiv Anomalien und Vorfälle in Industrienetzen überwacht, aufnimmt und bewertet zum Ziel. Der Abgriff der zu analysierenden Daten geschieht dabei durch über die Unternehmensnetze verteilte Entitäten, sog. "Daten-Sensoren". Diese werden nicht nur in klassischen IT-Netzen, sondern auch in Operational Technology (OT)-Netzen eingesetzt. Unter OT-Netzen sind dabei klassische, aber auch Ethernet-basierte Feldbusse zu verstehen. Dabei soll die sich daran anschließende Klassifizierung und Bewertung der abgegriffenen Daten nicht nur für den normalen IT-Administrator verständlich sein, so dass er sofort reagieren kann, wenn ein Sicherheitsvorfall auftritt, sondern auch möglichst autonom erfolgen. Weil heutzutage keine praktikablen SIEM-Systeme für IoT- und OT-Umgebungen gleichermaßen verfügbar sind, will das KISTE-Projekt hier Abhilfe schaffen. Dafür soll ein System entwickelt werden, das den spezifischen Anforderungen aus diesen IoT- und OT-Netzwerken gerecht wird. An dem zweijährigen Forschungsprojekt ist neben der DECOIT GmbH & Co. KG die Hochschule Offenburg beteiligt, mit denen man zum ersten Mal zusammenarbeitet. Meine Aufgaben sind die Projektleitung des Gesamtvorhabens sowie die Koordination der internen Projektaufgaben. Hinzu kommt das Marketing über die Projektwebseite und Veröffentlichungen auf Messen und Konferenzen.

TRUSTnet (2023-2026)

www.trustnet-project.deDie Partner im BMBF-Projekt "Vertrauenswürdige Netzwerke in der Industrie 4.0 (TRUSTnet)" werden eine Gesamtplattform für Industrie 4.0 auf Basis von TPM-Komponenten entwickeln und aufbauen, die garantierte Sicherheitseigenschaften bietet. Sie stellt ein Overlay-Netzwerk bereit, das sichere dezentrale Prozessnetze ermöglicht, auch wenn die darunterliegende Netzinfrastruktur (z.B. das Internet) nicht als vertrauenswürdig eingestuft wird. Als Grundlage für die Kommunikation wird das vom Fraunhofer SIT konzeptionierte Trusted Core Network (TCN) gewählt, das bislang nur exemplarisch als Demonstrator existiert. Dafür müssen entsprechende Gateway-Komponenten mit einem TPM ausgestattet und für TCN vorbereitet werden. Das industrielle Netzwerk soll so für alle Betriebsphasen, das heißt Inbetriebnahme, Produktionsphase und Ausmusterung, abgesichert werden. Schwerpunkt ist hierbei eine hardwarebasierte Sicherheitstechnologie zur Identifikation und zum Schutz der Integrität von Industrieanlagen. Zur Überwachung der TCN-Infrastruktur wird zusätzlich ein System zum Monitoring von sicherheitsrelevanten Vorgängen mit TCN-Interface entwickelt. Über spezialisierte Kommunikationsgateways wird ein Peer-to-Peer Netzwerk aufgebaut, in dem jedem Akteur nur die Daten zur Verfügung gestellt werden, die er auch benötigt und zu deren Verwendung er berechtigt ist. An dem dreijährigen Forschungsprojekt sind neben der DECOIT GmbH & Co. KG die Partner Fraunhofer SIT, Hochschule Bremen, KUNBUS GmbH und Lobaro GmbH beteiligt. Meine Aufgaben sind die Projektleitung des Gesamtvorhabens sowie die Koordination der allgemeinen Projektaufgaben. Hinzu kommt das Marketing über die Projektwebseite und Veröffentlichungen auf Messen und Konferenzen.

ZenSIM 4.0 (2021-2024)

www.zensim-project.deZiel des BMBF-Projekts "Zentrales Security Incident Management für KMU in Industrie 4.0" (ZenSIM4.0) ist es, Hersteller und Betreiber von Industrie4.0-Umgebungen aus dem KMU-Umfeld beim selbstständigen Betrieb eines IT-Sicherheitsmanagements (Security Incident Managements) zu unterstützen. Hierzu wird eine für KMU spezifische Plattform entwickelt, die ein hochqualitatives IT-Sicherheitsvorfallmanagement ermöglicht. Über die Plattform können KMU sich gegenseitig Informationen zu ihrer digitalen Infrastruktur und ihren schützenswerten Informationen (Assets), ihren bereits verwendeten Sicherheitsmaßnahmen sowie vergangenen Sicherheitsvorfällen bereitstellen. Im Sinne des Crowdsourcings werden so verteilte Erfahrungen und Informationen von einer Vielzahl von KMU auf der gesicherten Plattform datenschutzgerecht gesammelt und aufbereitet. Ein KMU kann seine Assets, die es im Sinne der Risikominimierung überwachen muss, auf der Plattform eintragen. Zu diesen Assets werden dann Informationen anderer Unternehmen und Quellen automatisiert korreliert und dem KMU entsprechende Empfehlungen ausgesprochen. An dem dreijährigen Forschungsprojekt sind neben der DECOIT GmbH die Partner Verband der Elektrotechnik/Informationstechnik mit ihrem CERT@VDE-Fachbereich und Hochschule Bremen beteiligt sowie als assoziierte Partner die Certavo GmbH und HAW Hamburg. Meine Aufgaben sind die Projektleitung des Gesamtvorhabens sowie die Koordination der allgemeinen Projektaufgaben. Hinzu kommt das Marketing über die Projektwebseite und Veröffentlichungen auf Messen und Konferenzen.

SecDER (2021-2024)

www.secder-project.deDurch die erhöhte Dezentralität der Energieerzeugung wird die Aggregation von Anlagen für die zukünftige Energieversorgung immer entscheidender. Virtuelle Kraftwerke (VK) - eingebunden in das Smart Grid - gelten als zukünftige Kraftwerksstruktur, die konventionelle Großkraftwerke ablösen werden. Der Energiesektor ist verstärkt Ziel von Cyber-Angriffen und aufgrund der mit der Digitalisierung einhergehenden Verbindung der Internet- und Strominfrastruktur anfälliger als das bisherige Energieversorgungssystem. Angreifern stehen nun sowohl die Angriffsvektoren aus herkömmlichen IT-Umgebungen, wie auch energieanlagenspezifische Angriffsmöglichkeiten zur Verfügung. Im SecDER-Projekt werden daher speziell angepasste Verfahren zur Erkennung und Vermeidung von Cyber-Angriffen auf die betrachteten Systeme entwickelt und diese in Kombination mit Ansätzen zur Erkennung von technischen Störungen in ein Gesamtsystem integriert. Auch ist es von besonderer Bedeutung, dass das zu entwickelnde System aufgrund der verteilten Struktur von virtuellen Kraftwerken und Energieanlagen die Möglichkeit bietet, verteilte und mehrstufige Cyber-Angriffe zu erkennen und so ein ganzheitliches Lagebild der IT-Sicherheit für die betrachteten Systeme bereitzustellen. Die DECOIT GmbH bringt in diesem BMWi-Projekt ihre Expertise im Bereich der SIEM-Systeme mit ein und wird ihre eigene SIEM-Lösung hinsichtlich Störfallerkennung erweitern. An dem dreijährigen Forschungsprojekt sind neben der DECOIT GmbH die Partner Fraunhofer IEE, Fraunhofer SIT, Hochschule Hannover und ENERTRAG AG sowie als assoziierter Partner die Firma ANE GmbH & Co. KG beteiligt. Meine Aufgaben sind in SecDER die Koordination der allgemeinen Projektaufgaben, das Marketing über die Projektwebseite und Veröffentlichungen auf Konferenzen.

iVersiD (2020-2021)

www.ivers.idUm die Transformation zu einer datengetriebenen Gesellschaft zu unterstützen, hat es sich das Netzwerk iVersiD zur Aufgabe gemacht, Netzwerke und Endgeräte intelligenter miteinander zu verknüpfen, den Transport von Daten sowohl effizienter als auch sicherer zu machen und Optimierungen zu entwickeln, die zu höheren Übertragungsgeschwindigkeiten mit effizienteren Datentransportlösungen führen. Das Akronym iVersiD steht dabei für "Intelligente Vernetzung und sicherer Datentransport". Das Thema Datenwachstum ist vor dem Hintergrund von Big Data ein Dauerthema der digitalen Transformation. Im Jahr 2025 werden weltweit rund 163 Zettabyte an Daten generiert werden - das ist das Zehnfache an Daten im Vergleich zum Jahr 2016 (16 Zettabyte). Dabei liegt die jährliche Wachstumsrate aller Daten zwischen 2015 und 2025 bei ca. 30 Prozent. Zudem zeichnet sich eine wichtige Verlagerung bei den Datenquellen ab: Bis 2025 wird ein Großteil der Daten nicht wie bisher von Privatnutzern generiert, sondern von Unternehmen. Dies liegt vor allem an den Möglichkeiten, die durch das Internet der Dinge (IoT) entstanden sind. Es bildet ein riesiges globales Netzwerk, das alle webfähigen Dinge, einschließlich der Menschen, in der Welt verbindet. Die enorme Menge an Daten, die von diesen Geräten erzeugt wird, muss in Rechenzentren gespeichert und verarbeitet werden und hat Auswirkungen auf den Datentransport, den Betrieb des Rechenzentrums und die Rechenzentrumsarchitekturen. Die DECOIT GmbH ist in diesem Netzverbund ein Kompetenzpartner, aus dessen Reihen wieder neue Forschungsvorhaben initiiert und umgesetzt werden sollen.

SEC-I4.0 (2019-2021)

www.sec-i40-project.deAktuell sind Büronetze wesentlich besser geschützt, als laufende Produktionsanlagen, was bisher durch fehlende Konnektivität zu anderen Netzen auch kein Problem darstellte. Durch den zunehmenden Einsatz von Internet-Protokollen seitens der Hersteller, um über Fernwartungszugänge schneller Support und weniger Techniker einsetzen zu können, werden allerdings auch Sicherheitslücken offenkundig. Ziel des Projektes SEC-I4.0 ist es daher, eine intelligente Anomalie-Erkennung auch in Industrienetzen zu ermöglichen und diese vorab in einer Virtualisierungsumgebung zu simulieren. Dabei besteht die Herausforderung auf der einen Seite darin, SIEM-Ansätze auf Industrieumgebungen zu adaptieren und auf der anderen Seite intelligente Erkennungsalgorithmen zu implementieren. Durch das erweiterte Monitoring auf die IT-Sicherheit soll ein "Security Assessment" von Industrie4.0-Infrastrukturen ebenfalls ermöglicht werden, ohne dass in die reale Umgebung eingegriffen wird. SEC-I4.0 wird daher ein Hardware-/Software-basiertes System entwickeln, das auf Virtualisierung, Simulation und Anomalie-Erkennungsalgorithmen basiert. Dadurch sollen mit dieser Lösung neuartige Erkennungs- und Analyseverfahren für industrielle Kommunikationsprotokolle in Industrie-4.0-Umgebungen möglich sein, die sich automatisiert an die unterschiedlichen Gegebenheiten von industriellen Industrieumgebungen anpassen können. Die DECOIT GmbH ist in diesem Projekt der Konsortialleiter. Als Partner des Projekts sind die Hochschule Bremen und Achtwerk GmbH & Co. KG mit von der Partie. Als assoziierte Partner sind die Stadtwerke Delmenhorst und VIDEC Data Engineering GmbH mit an Bord. Meine Aufgabe ist das globale Projektmanagement zur Koordination der Partner. Weitere Aufgaben sind technische Koordination, Marketing, Veröffentlichungen und die Schaffung neuer Kooperationen.

GLACIER (2019-2021)

www.glacier-project.deIn der aktuellen IT-Landschaft werden bereits viele verschiedene Werkzeuge zum Erkennen von Angriffen, Schwachstellen und ungewolltem Verhalten auf Computersystemen und Netzwerken eingesetzt. Bei Signatur-basierten Methoden wird negatives Verhalten modelliert und gesucht. Anomalie-basierte Verfahren hingegen beschreiben das Normalverhalten und versuchen Unstimmigkeiten festzustellen - unter der Annahme, dass nicht normales Verhalten potentiell ungewollt ist. Die Struktur der zugrundeliegenden Daten zur Beschreibung des Normalverhaltens muss allerdings bislang a-priori, also vor dem Zeitpunkt eines Angriffs, festgelegt werden. Dies umfasst auch potenzielle Aggregationen. Daher lassen sich nur Anomalien erkennen, die in der festgelegten Sicht auf die Daten ausgeprägt sind. In anderen Aggregationsebenen auftretende Anomalien können nicht erkannt werden. Gegenstand des Vorhabens ist deshalb die Entwicklung von fortgeschrittenen Konzepten zur automatischen Aggregation und Analyse sicherheitsrelevanter Netzwerkdaten. Durch die automatisierte Aggregation und Analyse wird nicht nur eine Anomalie erkannt, es wird auch die Sicht auf die Daten (Aggregationsebene), die das Fehlverhalten beschreibt, direkt aufgezeigt. Eine manuelle Beschreibung der Aggregation für jede Dimensionskombination entfällt, wodurch die Konfiguration des Systems entscheidend erleichtert wird. Die DECOIT GmbH ist in diesem Projekt der Konsortialleiter. Als Partner des Projekts sind die Hochschule Hannover und rt-solutions.de mit von der Partie. Als assoziierte Partner können Plate Büromaterial Vertriebs GmbH und hanseWasser GmbH genannt werden. Meine Aufgabe ist das globale Projektmanagement zur Koordination der Partner. Weitere Aufgaben sind technische Koordination, Marketing, Veröffentlichungen und die Schaffung neuer Kooperationen.

ScanBox (2018-2020)

www.scanbox-project.deDer innovative Kern des Projektes beruht auf dem Ansatz, eine komplexe, nicht triviale, administrativ anspruchsvolle Security-Analyse über ein "Out-of-the-Box"-System vollautomatisch zu initialisieren, abzuwickeln und die Ergebnisse zu visualisieren. Das System wird als spezialisierte, genau für den Anwendungsfall adaptierbare Hardware-Box entwickelt. Im Gegensatz zu reinen Analysetools werden Bezüge der identifizierten Risiken des Unternehmens hergestellt. Nutzer sollen ihrem Kompetenzlevel entsprechende konkrete Handlungsempfehlungen erhalten, deren Validität ebenfalls überprüft wird. Die empfohlenen Gegenmaßnahmen basieren auf den Empfehlungen des BSI zum IT-Grundschutz. Über die Integration der Common Vulnerabilities and Exposure (CVE) Datenbank soll ein Bezug zu den vom BSI entsprechend empfohlen Gegenmaßnahmen hergestellt werden. Die skalierbare Analyse bietet eine Vielzahl von Kombinationsmöglichkeiten mit Managed Security Services und schafft Rechtssicherheit durch permanente Verfügbarkeit. Die DECOIT GmbH ist in diesem Projekt, das aus dem DiSiNet-Kooperationsprojekt hervorgegangen ist, der Konsortialleiter. Direkte Partner des Projektes sind die Telco Tech GmbH aus Berlin und die Hochschule Brandenburg. Als assoziierte Partner sind die Human-Factor-Consult GmbH und die hanseWasser Bremen GmbH mit an Bord. Meine Aufgabe ist das globale Projektmanagement zur Koordination der Partner. Weitere Aufgaben sind technische Koordination, Marketing, Veröffentlichungen und die Schaffung neuer Kooperationen.

INTEGER (2017-2019)

www.integer-project.deDie vollständige Digitalisierung der Nachrichtentechnik erlaubt neue Angriffsszenarien, die mit bisherigen Technologien nicht möglich waren, da für das Abhören analoger Telefonate oder Videosignale stets der physikalische Zugang zu dem Transportmedium notwendig war. Bei der webbasierten Kommunikation, die von einer prinzipiell unbegrenzten Anzahl zwischenliegender Knoten aus abgefangen werden kann, ist ein Abhören für einen Angreifer potenziell erheblich einfacher. Auch das Einspeisen unerwünschter Kommunikation (SPAM, SPIT) ist in digitalen Netzen wesentlich leichter zu bewerkstelligen. Eine Verschlüsselung der Verbindung ist dabei nicht als ausreichend zu bewerten, da es ebenfalls relevant ist zu wissen, welche Kommunikationspartner miteinander sprechen. Ein Ziel des Forschungsprojektes INTEGER ist daher die Integrität und Nicht-Abstreitbarkeit der internetbasierten multimedialen Kommunikation. Dies soll mit Hilfe eines TPM-Chips umgesetzt werden. Die von INTEGER angestrebte, völlig neuartige Form der Nicht-Abstreitbarkeit mündlicher Kommunikation ermöglicht grundlegend effizientere Geschäftsabläufe (u.a. als Beweis für mündliche Vertragsabschlüsse) und wie zum Teil bereits heute im Finanzsektor von der Europäischen Union gefordert. Auch im Verhältnis zwischen Unternehmen und Outsourcing-Dienstleistern, wie zum Beispiel Call-Centern, sind die geplanten Ergebnisse einsetzbar und ermöglichen durch die dargestellte Sicherheit eine verbesserte Arbeitsteilung. Die DECOIT GmbH ist in diesem Projekt der Konsortialleiter und ursprünglicher Initiator. Partner des Projektes sind Global IP Telecommunications, reventix GmbH und die Hochschule Bremen. Als assoziierte Partner sind Fraunhofer SIT und Infineon mit an Bord. Meine Aufgabe ist das globale Projektmanagement zur Koordination der Partner. Weitere Aufgaben sind Marketing, Veröffentlichungen und die Schaffung neuer Kooperationen.

DiSiNet (2016-2019)

www.disi-net.deDigitale Infrastrukturen im Allgemeinen und Kritische Infrastrukturen im Besonderen sind die unverzichtbaren Lebensadern einer modernen und leistungsfähigen Gesellschaft. Unter Kritischer Infrastruktur werden vor allem Betreiber der öffentlichen Daseinsvorsorge wie Energie, Wasserver- und -entsorgung, Krankenhäuser, Telekommunikation, Müllabfuhr und -entsorgung sowie der öffentliche Nahverkehr verstanden. Deutschland ist von einem engmaschigen Netz solcher Infrastrukturen durchzogen. Störungen und Ausfälle dieser Infrastrukturen können erhebliche volkswirtschaftliche Schäden verursachen und im schlimmsten Fall Menschenleben kosten. Das gegründete Netzwerk "Digitalisierung und Sicherheit für Kritische Infrastrukturen (DiSiNet)" will Unternehmen, die Kritische Infrastrukturen betreiben, dabei unterstützen, ihre Netz- und Leitsysteme sicher zu betreiben und Sicherheitsvorfälle proaktiv zu erkennen und entgegenzuwirken. Das DiSiNet soll sich zu einem Kompetenzcenter in Sachen IT-Security besonders für kleinere und mittlere Unternehmen entwickeln. Die DECOIT GmbH ist in diesem Netzverbund ein Kompetenzpartner, aus dessen Reihen wieder neue Forschungsvorhaben initiiert und umgesetzt werden sollen.

CLEARER (2016-2018)

www.clearer-project.deDieses Vorhaben zielte auf den in Deutschland unterrepräsentierten Anwendungsbereich der automatisierten IT-Compliance-Steuerung und Bearbeitung von IT-Sicherheitsvorfällen ab, der aktuell im Rahmen von z.B. durch Network Access Control (NAC)- oder Security Information and Event Management (SIEM)-Systemen nur in selten Fällen in Unternehmen umgesetzt ist. Ein NAC-System bezeichnet dabei ein Zugangskontrollsystem, welches darauf achtet, dass nur die Geräte in ein Netzwerk Eintritt erhalten, die sich nach bestimmten Richtlinien (Policys) verhalten bzw. konfiguriert sind. Der Fokus liegt dabei allerdings auf den Endgeräten und nicht auf dem Benutzer selbst. Hauptziel des Vorhabens war es, den Aufwand zur Erfüllung von Compliance-Anforderungen an die IT-Sicherheit nach z.B. GSV oder ISO2700x oder Branchenvorgaben zu verringern. Hierzu sollte eine Lösung geschaffen werden, mit der eine detaillierte und hochwertige Datengrundlage inklusive passender Analyse- und Bewertungsverfahren mit selbstlernender (Teil-)Automatisierung der Vorfallbehandlung geschaffen wird. Eine hohe Qualität und Anpassbarkeit der einzelnen Verfahren war dabei nicht nur wünschenswert, sondern notwendig. Außerdem musste die Handhabung großer Datenmengen und die Skalierbarkeit der Lösung, auch für große Netze, gewährleistet bleiben. In diesem FuE-Vorhaben des BMWi im ZIM-Programm arbeiteten die Partner DECOIT, Hochschule Hannover, IT-Security@Work (ISW) und macmon secure zusammen an einer solchen Lösung. Meine Hauptaufgabe war die Projektleitung des Gesamtprojektes, welches die Fortführung der SIMU-Arbeiten umsetzte. Die DECOIT GmbH war für die Weiterentwicklung der IF-MAP-basierten Client-Lösungen (u.a. Android, SNMP), die Datenkorrelation der Loginfos sowie für die Entwicklung einer SIEM-GUI zur Erweiterung eines NAC-Systems zuständig. Außerdem wurden die Webseiten aufgesetzt und gehostet. Die Themen Projektleitung, Marketing, Veröffentlichungen und Kooperationen wurden von mir wahrgenommen.

SIMU (2013-2015)

www.simu-project.deGroße Unternehmen und Konzerne setzen für diese Überwachung sogenannte "Security Information and Event Management" (SIEM) Komponenten ein. SIEM-Systeme werden dort mittlerweile als eine wichtige Komponente von Firmennetzen und IT-Infrastrukturen angesehen. SIEM-Systeme erlauben es, Meldungen und Warnungen einzelner Komponenten eines IT-Systems zusammen zu führen und auszuwerten. Hierbei können auch die Meldungen von spezialisierten Sicherheitssystemen (Firewall-Logs, VPN-Gateway-Logs etc.) mit in Betracht gezogen werden. In der Praxis hat es sich aber gezeigt, dass diese SIEM-Systeme äußerst komplex sind und nur durch einen erheblichen personellen Aufwand betreibbar sind. Oft werden daher SIEM-Systeme zwar installiert, im weiteren Betrieb aber vernachlässigt. Wesentliches Ziel des SIMU-Projektes war die Entwicklung eines SIEM-artigen Systems zur signifikanten, mit geringem Aufwand erzielbaren Verbesserung der IT-Sicherheit in einem Unternehmensnetzwerk. Neben der leichten Integrierbarkeit in IT-Infrastrukturen von KMU und einer einfachen Nachvollziehbarkeit von relevanten Ereignissen und Vorgängen im Netz sollte dies darüber hinaus mit einem geringen Aufwand für Konfiguration, Betrieb und Wartung realisiert werden können. Funktional sollte SIMU ähnlich zu SIEM-Systemen arbeiten, also im Wesentlichen Vorgänge und Ereignisse im Firmennetzwerk überwachen und dort, wo es sinnvoll erscheint, automatisiert, in Echtzeit und proaktiv Maßnahmen zur Verbesserung der Sicherheit einleiten. In diesem FuE-Vorhaben des BMBF im KMU-Innovativ-Bereich arbeiteten die Partner DECOIT, Fraunhofer SIT, Hochschule Hannover, macmon secure und NCP engineering miteinander. Meine Hauptaufgabe war die Projektleitung des Gesamtprojektes, welches die Fortführung der ESUKOM-Arbeiten umsetzte. Die DECOIT GmbH war für die Entwicklung der IF-MAP-basierten Client-Lösungen (u.a. LDAP, Radius, Android) zuständig und hat auch die Webseiten aufgesetzt und gehostet. Marketing, Veröffentlichungen und Kooperationen wurden von mir zusätzlich wahrgenommen bzw. initiiert.

iMonitor (2013-2015)

www.imonitor-project.deIn diesem FuE-Vorhaben des BMWi im ZIM-Bereich wurde mit der auf IT-Sicherheit und Datennetze spezialisierten Firma DECOIT GmbH, durch die nachhaltige Produktentwicklung der Firma neusta GmbH und auf heterogene Sensorereignisse basierende KI-Verfahren der Universität Bremen ein Analyse- und Prognose-Werkzeug für das verbesserte Monitoring komplexer IT-Infrastrukturen entwickelt. Dabei wurden normalisierte Ereignisse aus den Sensorinformationen gesammelt, maschinell gelernt, miteinander zu Regeln vereint und zur Assistenz herangezogen. Als Mehrwert in der Prognose wurde in den Regeln auf strukturiertes Hintergrundwissen zugegriffen, selbiges manuell erschlossen oder automatisch generiert. Die Verallgemeinerungen beinhalteten Fragestellungen der Übertragbarkeit von Regelmengen, Effizienzsteigerungen für größere Ereignismengen sowie die Verbindung quantitativer mit qualitativer Inferenz. Das zu entwickelnde SIEM-System konnte durch die Verwendung von Ontologien flexibel erweitert werden, d.h. es konnten verschiedene neue Datenquellen angebunden werden. Dies konnte mit Nagios oder dem Nagios-Fork Icinga, eine von der DECOIT GmbH eingesetzte Monitoring-Lösung, umgesetzt werden. Die DECOIT GmbH hat diese Software nicht nur für größere Umgebungen ausfallsicher aufgebaut und setzt diese Lösungen zum pro-aktiven Management ihrer Kundennetze ein, sondern hat beispielsweise Icinga auch bereits um ein intelligentes Eskalationsmanagement erweitert. Man war daher an der Weiterentwicklung solcher Monitoring-Lösungen stark interessiert. Die Projektleitung war eine meiner Aufgaben in diesem Projekt, um die Entwicklung einheitlich und strukturiert voranzutreiben. Außerdem wurden Marketing-Aufgaben wahrgenommen und Kooperationen vereinbart.

SPIDER (2013-2015)

www.spider-smartmetergateway.deAusgehend von dem aktuellen Stand der Technik verfolgten die Partner des Projektes SPIDER (Sichere Powerline-Datenkommunikation im intelligenten Energienetz) vom BMWi im ZIM-Bereich das Ziel die sichere powerline-basierte Datenübertragung im intelligenten Energienetz zu realisieren. Als Partner waren neben der DECOIT GmbH, die Firmen devolo AG und datenschutz cert sowie die Forschungseinrichtungen Fraunhofer FOKUS, Hochschule Bremen und Universität Siegen beteiligt. Als assoziierter Partner waren die Energieversorger Vattenfall und RWE, die auch das Testbed stellen sollten, sowie der Hersteller Maxim Integrated mit an Bord. Zum Projektende wurde ein vollständiges Sicherheitskonzept für die zuverlässige und sichere powerline-basierte Datenübertragung in Energienetzen entwickelt. Dies schloss Betrachtungen zur Endpunktsicherheit, zur Vertrauensetablierung, zum gesamten Lebenszyklus, zur Einsatzbarkeit der Endgeräte in für Dritte zugänglichen Bereichen, zur ergonomischen Sicherheit, wie auch die Realisierung der notwendigen Hard- und Software-Komponenten mit ein. Die Hard- und Software-Komponenten des Sicherheitskonzeptes wurden dabei vollständig in Form eines Prototypen umgesetzt. Die DECOIT GmbH stand in diesem Projekt als Entwicklungspartner zur Verfügung - speziell für den Trusted-Computing-Ansatz. Sie war ebenfalls grundlegend für die Entwicklung des Smart Meter Gateways (SMGW) zuständig. Meine Aufgabe war die technische Projektleitung unsere Arbeitspakete und die Veröffentlichung des Projektes auf Webseite, Konferenzen und Messen.

VISA (2011-2013)

www.visa-project.deDas Ziel des Projektes VISA des BMBF aus dem Bereich "KMU Innovativ" war es, durch Nutzung von Virtualisierungstechnologien das Management von IT-Infrastrukturen insbesondere der Sicherheitskomponenten zu erleichtern und zu unterstützen. Diese Unterstützung basierte auf zwei Kerntechnologien: Simulation und Evaluierung der gesamten IT-Infrastruktur in virtuellen Umgebungen sowie Realisierung von Sicherheitsanwendungen als virtuelle Komponenten, sog. Virtual Security Appliances (VSA). Durch das VISA-Rahmenwerk wurde der passgenaue und vereinfachte Einsatz von Sicherheitsanwendungen auf Basis von VSAs ermöglicht. Durch die umfassende Emulierung der IT-Infrastrukturen konnten die betriebsrelevanten Parameter und die Integrationspunkte der VSAs bereits in der virtuellen Umgebung identifiziert und der Einsatz erprobt werden. Erfolgreich getestete VSAs konnte man dann direkt, ohne Änderung in die existierende Infrastruktur, zum Einsatz bringen. Durch die Kombination der Modellierung und formalen Beschreibung von Infrastrukturen auf der einen Seite sowie der Evaluation der Infrastrukturen in virtuellen Umgebungen anhand verschiedener, definierter Kriterien auf der anderen Seite wurde es KMUs ermöglicht, Kosten und Eigenschaften der jeweiligen IT-Investition besser abzuschätzen und Sicherheitsrisiken geringer zu halten. Die DECOIT GmbH war als industrieller Entwicklungspartner in diesem BMBF-Projekt tätig. Weitere Partner waren Fraunhofer SIT, Fachhochschule Dortmund, Collax GmbH, IT-Security@Work und NICTA. Als Besonderheit dieses nationalen Projektes kann die Teilnahme des australischen Partners NICTA erwähnt werden, der von der australischen Regierung finanziert wurde. Die Koordination wurde von mir durchgeführt und die Webseiten von der DECOIT GmbH gehostet. Die Seiten wurden ebenfalls von der DECOIT GmbH kreiert und gepflegt. Die Pflege und das Marketing wurden ebenfalls von mir durchgeführt.

ESUKOM (2010-2012)

www.esukom.deDas Gesamtziel des ESUKOM-Vorhabens, welches vom BMBF im Bereich "IT-Sicherheit" gefördert wurde, war die Konzeption und Entwicklung einer Echtzeit-Sicherheitslösung für Unternehmensnetze, die basierend auf der Konsolidierung von Metadaten arbeitet. Dabei sollte insbesondere der durch mobile Endgeräte wie Smartphones erzeugten Bedrohungslage Rechnung getragen werden. ESUKOM setzte auf die Integration vorhandener Sicherheitslösungen (kommerziell und Open Source) basierend auf einem einheitlichen Metadatenformat gemäß der IF-MAP-Spezifikation der Trusted Computing Group (TCG). Das bedeutet konkret, dass man als Grundlage für die Arbeitsweise eine gemeinsame Datenbasis verwendete, die den gesamten, aktuellen Zustand eines Unternehmensnetzes abbildete. Dabei sollten alle vorhandenen Sicherheitstools die Möglichkeit besitzen, aus dieser Datenbasis die für ihre Funktionsweise relevanten Daten zu beziehen und selbst neue Daten zu veröffentlichen. Erst dadurch wurde es möglich, auf verschiedenste Bedrohungen in Echtzeit zu reagieren. Das ESUKOM-Vorhaben verfolgte hinsichtlich der Integration verschiedener Sicherheitsmechanismen den Ansatz, ein wohl definiertes Modell zur Beschreibung von Metadaten zu erstellen, das nicht alleine auf der Analyse von Logdateien beruhte. Die DECOIT GmbH koordinierte dieses BMBF-Gesamtvorhaben und war für die Konzeption und Entwicklung selbst mit verantwortlich. Unter anderem wurden alle Open-Source- basierte IF-MAP-Clients (Nagios, Snort, iptables, Android, Radius) von der DECOIT GmbH entwickelt. Für den IF-MAP-Client Android konnte sogar eine Auszeichnung als innovatives App-Produkt gewonnen werden. Als weitere Partner waren Fraunhofer SIT, die Hochschule Hannover, Mikado Soft (später: macmon secure) und NCP an dem Projekt beteiligt. Die Webseiten wurden von der DECOIT GmbH entwickelt und auch nach Projektende weiter gehostet. Die Projektkoordination wurde von mir durchgeführt sowie die Pflege der Webseiten und das Marketing. Besonders auffällig in diesem Projekt waren die vielen Industriepartnerschaften zu Infoblox, Infineon, Enterasys Networks und Juniper Networks. Das noch sehr junge Thema IF-MAP zog hier einiges Interesse nach sich.

VOGUE (2009-2011)

www.vogue-project.deMobile Endgeräte (Smartphones, Mobiltelefone, PDAs) finden eine immer weitere Verbreitung und werden verstärkt in Unternehmensnetze integriert. Dabei werden vor allem auch sicherheitskritische Geschäftsprozesse über mobile Endgeräte (M-Business, M-Commerce) abgewickelt und sensible Daten auf den Endgeräten verwaltet. Mit der Einführung neuer Plattformen für Smartphones wie dem iPhone oder dem Android-Mobiltelefon G1 besitzen Mobiltelefone nun eine Funktionalität, die mit PCs vergleichbar ist. Aufgrund der neuen und wachsenden Herausforderungen, die an die Vertrauenswürdigkeit von Mobiltelefonen gestellt werden, wurde in diesem Vorhaben eine Plattform zur Absicherung mobiler Endgeräte entwickelt, die auf verschiedenen mobilen Endgeräten nutzbar ist. Das BMBF-geförderte Projekt aus dem Rahmenprogramm "KMU Innovativ" entwickelte eine Sicherheitsplattform, die Mechanismen für eine vertrauenswürdige Geräteauthentisierung zur Verfügung stellte. Anhand des Szenarios "Mobiler Zugriff eines Gastes auf ein Firmennetz", insbesondere mit dem Schwerpunkt VPN-Lösungen (Virtual Private Network), wurde der Sicherheitsgewinn nachgewiesen, der durch die Ergebnisse des VOGUE-Projektes erzielt werden konnte. Die in VOGUE entwickelte Sicherheitslösung für Mobiltelefone war aber nicht nur auf das genannte Anwendungsszenario beschränkt, sondern kann grundsätzlich zur Absicherung mobiler Applikationen eingesetzt werden. Die DECOIT GmbH koordinierte dieses Gesamtvorhaben und war stark an der Konzeption und Entwicklung beteiligt. Die Webseiten wurden ebenfalls von der DECOIT GmbH entwickelt und gehostet. Als weitere Partner waren Fraunhofer SIT, NCP, OTARIS sowie die Universität Bremen (im Verbund mit der Hochschule Bremen) beteiligt. Die Projektkoordination der Partner sowie die technische Koordination innerhalb der DECOIT GmbH wurden von mir durchgeführt. Ebenfalls war ich für die Öffentlichkeitsarbeit sowie das Marketing verantworlich. Das Projekt konnte eine interessante Lösung zur Absicherung von Android-Smartphones mittels TPM-Chip entwickeln, welches sich aber nicht praktikabel umsetzen ließ, da es an TPM-Chips in Mobiltelefonen haperte. Trotzdem wurde die Lösung mit dem Innovationspreis für den Bereich "Mobile" ausgezeichnet.

SIMOIT (2007-2008)

www.simoit.deDas Projekt zielte darauf ab, ein Konzept und auch technische Lösungen zu entwickeln, um die neu entstehenden mobilen Anwendungen und mobilen IT-Infrastrukturen von mittelständisch geprägten Unternehmen auf jetzige und zukünftige IT-Sicherheitsanforderungen vorzubereiten. Ziel war es, eine auf Standards basierende mobile IT-Sicherheitslösung herstellerunabhängig für den Bereich hochmobiler Mitarbeiter, inklusive einer mobilen VoIP-Lösung, zu entwickeln. Das Projekt wollte sich daher frühzeitig auf diese Entwicklung einstellen und alles daran setzen, die "gefühlte" Sicherheit der Nutzer auf einem möglichst hohen Niveau zu halten. Die Stärkung der Position bei gleichzeitigem Abbau der Hemmnisse ist durch die Bereitstellung einer Sicherheitsarchitektur für mobile Dienste erreichbar. Das heißt, es müssen nicht für jeden mobilen Dienst alle Aspekte neu entwickelt, sondern es sollte eine universelle, einfach nutzbare Sicherheitsplattform geschaffen werden. Das SIMOIT-Projekt ist beim Innovationspreis-IT 2010 auf der CeBIT nominiert worden und bekam den dritten Platz für das Land Bremen zugesprochen. Damit hatte sich SIMOIT gegenüber 2.000 anderen Bewerbern durchsetzen können und hatte die Jury durch den hohen Nutzwert, Innovationsgehalt und die Mittelstandseignung überzeugt. SIMOIT zählte damit zu den drei besten eingereichten Lösungen aus dem Land Bremen. Als Partner haben die Firmen ThyssenKrupp, DECOIT GmbH, TZI der Universität Bremen, die Hochschule Bremen sowie als assoziierter Partner Pan Dacom Networking an einer Lösung gearbeitet. ThyssenKrupp trat dabei als Anwender in Erscheinung, während die restlichen Partner an der Entwicklung der Trusted-Computing-Lösung beteiligt waren. Pan Dacom trat hingegen nur als Hardware-Lieferant in Erscheinung. Meine Aufgabe war es, das Projekt zu leiten und zu koordinieren. Die Konzeption wurde von mir inhaltlich begleitet. Auch für das Marketing und die Veröffentlichungsarbeit war ich zuständig, da die Webseiten von der DECOIT entwickelt und gehostet wurden.

OSGA (2004-2005)

www.osga.deDas Projekt Open Source Groupware Application (OSGA) wurde im Rahmen der Initiative Bremen-in-T.I.M.E. durchgeführt und durch das Land Bremen teilfinanziert. Ziel war es, eine Groupware auf Open-Source-Basis zu entwickeln, die individuell erweiterbar und anpassbar ist, ohne Lizenzkosten zu verursachen. Es sollte die Groupware sich an das Unternehmen und dessen Prozesse anpassen und nicht umgekehrt. Zusätzlich sollten auch Projektmanagementaufgaben damit wahrgenommen werden können. Dafür wurde der Open-Source-Markt genauestens unter die Lupe genommen und eine Basis für das Projekt ausgesucht. Die entstandene Software-Lösung ist heute nicht nur bei der DECOIT GmbH im Einsatz, sondern auch bei einigen Kunden der DECOIT. Außerdem wurde eine Software-Partnerschaft mit Univention ins Leben gerufen, dass OSGA als zertifizierte Anwendung auswies. Das Projekt bestand nur aus zwei Partnern: die DECOIT GmbH konzeptionierte und entwickelte die Groupware-Lösung, während die PLATE-Unternehmensgruppe als Testbed und zur Anforderungsbasis zur Verfügung stand. Meine Aufgabe bestand in der Koordination der Entwicklungsarbeiten sowie als Kommunikationsschnittstelle zum Kunden. Zudem wirkte ich an der Konzeption und Dokumentation mit.

NOMAD (2002-2004)

nomad.decoit.deDas Europäische Projekt NOMAD (Integrated Networks for Seamless and Transparent Service Discovery) war ein IST-Projekt, welches sich mit der Anbindung verschiedenster mobiler Endgeräte befasst hat. Zum einen standen die Endgeräte selbst im Fokus, die die vorhandenen Dienste schnell erkennen und nutzen sollten (Service Discovery). Zum anderen waren die Mobilfunknetze für nahtlose Verbindungen zu den Endgeräten zu beachten (WLAN, Bluetooth, GPRS, UMTS, GSM). Es wurde innerhalb dieses Projektes an verschiedenen Ansätzen geforscht, um Dienste auf unterschiedlicher Netzbasis anbieten zu können und diese einfach und unproblematisch wiederzufinden. Hinzu kamen die Themen der Ad-hoc-Netze sowie des nomadischen Benutzers. Die DECOIT GmbH war für State-of-the-art Betrachtungen mit verantwortlich und hat die Tests auf der Testplattform begleitet. Dies wurde im Unterauftrag der Telscom AG durchgeführt. Meine Aufgaben bezogen sich auf konzeptionelle Arbeiten sowie die Umsetzung der Testbed-Messungen.

NGNI-VOIP (2001-2002)

smonet.decoit.deDie Next Generation Networks Initiative (NGNI) wurde von der Europäischen Union ins Leben gerufen, um für das 7. Rahmenprogramm die nächsten Eckpunkte festlegen zu können. Es wurde ein Integrated Project (IP) gegründet mit ca. 90 Mitgliedern, die alle in unterschiedlichen Unterprojekten neue Forschungsbereiche evaluieren sollten. Eines dieser Unterprojekte war Voice-over-IP (VoIP), andem die DECOIT GmbH federführend mitgewirkt hat. Es wurde die VoIP-Technologie untersucht und eine Roadmap für die nächsten Entwicklungsschritte definiert. Auch Schwachstellen oder Gründe für eine verschleppte Martkeinführung wurden betrachtet. Als Partner des Teilprojektes arbeiteten Intracom, DECOIT, FhG FOKUS, OTE-CONSULTING, CERFRIEL, Telia, Telscom und Ericsson-Telebit. Meine Aufgabe bestand darin die VoIP-Technologie zu analysieren, zu bewerten und die Ergebnisse ausreichend zu dokumentieren.

NGNI-SMONET (2001-2002)

smonet.decoit.deDie Next Generation Networks Initiative (NGNI) wurde von der Europäischen Union ins Leben gerufen, um für das 7. Rahmenprogramm die nächsten Eckpunkte festlegen zu können. Es wurde ein Integrated Project (IP) gegründet mit ca. 90 Mitgliedern, die alle in unterschiedlichen Unterprojekten neue Forschungsbereiche evaluieren sollten. Ein Unterprojekt war das Projekt SMONET (Services Mobile Networks), welches sich mit den Mobilfunktechnologien auseinandersetzte. Dies wurde sowohl für die Mobilfunknetze gemacht, als auch für die jeweiligen Endgeräte. Die DECOIT GmbH hat hier federführend mitgearbeitet und dieses Teilprojekt geleitet sowie in Brüssel vertreten. Meine Aufgabe bestand darin die Partner des Teilprojektes zu koordinieren, die Konzeption zu erstellen und vorantzutreiben sowie die Ergebnisse in Brüssel vorzustellen. Als Partner waren das BIBA-Institut, Cap Gemini Ernst & Young, die DECOIT e.K. und Emorphia vertreten. Die Telscom AG übernahm Review-Arbeiten. Die Webseite für dieses Teilprojekt wurde von der DECOIT entworfen und umgesetzt.

INTELLECT (2000-2002)

intellect.decoit.deDas Projekt Intelligent Online Configuration of Products by Customers of Electronic Shop Systems (INTELLECT) war ein europäisches Forschungsprojekt, welches sich mit der Entwicklung eines 3D-basierten Online-Shops auf Basis eines intelligenten Konfigurators beschäftigt hat. Zusätzlich wurde ein Help-desk-System implementiert, welches nach Bedarf auf Fragen eines Kunden direkt eingehen sollte. Der Konfigurator war so beschaffen, dass er nur die Teile angeboten hat, die auch zueinander passten. Die Produkte sollten zusätzlich dreidimensional angezeigt werden, damit ein besserer Eindruck von ihrer Funktionalität und Handhabung entsteht. Als Anwender waren ein Rolleranbieter, ein Fahrradhersteller und ein Computeranbieter vertreten. Die DECOIT GmbH war maßgeblich an der Entwicklung des Online-Shops beteiligt und konnte dieses Wissen auch für einen eigenen Online-Shop später nutzen, der heute kommerziell vertrieben wird. Ebenfalls hat sich die DECOIT GmbH mit dem Help-desk-System auseinandergesetzt und war für die technische Projektleitung zuständig. Das Projekt wurde im Unterauftrag der OptiNet GmbH durchgeführt, weshalb die DECOIT GmbH nicht als Projektpartner erwähnt wird. Meine Aufgabe war es das Projekt für die OptiNet GmbH zu koordinieren und die Konzeption maßgeblich mitzubegleiten. Meine eigene Promotion wurde durch dieses Projekt ermöglicht, weshalb ich mich speziell mit den Themen Voice-over-IP (VoIP), Quality-of-Service (QoS) und IT-Security für den Online-Shop auseinandersetzte. Als Partner waren beteiligt: OptiNet GmbH, BIBA-Institut, Anecon Software Design und Beratung GmbH, HT Trading GmbH, Blauwerk Design Steindlegger KEG, Atlantide Grenat Logiciel und Interset - Digital Systems and Support Ltd. Das Projekt wurde durch mich bei der OptiNet ins Leben gerufen und in meiner eigenen Firma nach einem Jahr weitergeführt, da die OptiNet sich aus dem Forschungsprojektgeschäft zurückzog.

DIVINE (1995-1998)

biba.uni-bremen.deDas DIVINE-Projekt (Deployment of Interpersonal Videoconferencing systems on IBC NEtworks) war ein gefördertes ACTS-Projekt der Europäischen Union, welches auf drei Jahre von September 1995 bis August 1998 angesetzt war und die Anwendung CSCW (Computer Supported Co-operative Work) unterstützte bzw. entwickelte. Die Hauptziele von DIVINE waren Markt-orientiert ausgerichtet. Das heißt, es fanden neben der Entwicklung einer Videokonferenz-/Application-Sharing-Anwendung, reale Tests mit den Endbenutzern statt. Dadurch konnten bereits während der Entwicklung Rückschlüsse gezogen werden, die für die anschließende Vermarktung wichtig waren. Der Schwerpunkt von DIVINE lag im Bereich Mehrpunktverbindungen von Multimedia-Applikationen, die über eine High-Speed-Architektur (ATM) miteinander verbunden wurden. Zusätzlich ist die Anbindung von ISDN-Terminals möglich gewesen, so daß Gateways entwickelt wurden, die zwischen ISDN und ATM die notwendige Interoperabilität schafften. Um die Interoperabilität sowie die Benutzung der entwickelten Tools zu testen, sind verschiedene Piloten gestartet worden - einer davon in Bremen. Die OptiNet GmbH war bei dem ATM-Piloten für die Abwicklung, Test und Evaluierung verantwortlich. Weitere Teilnehmer waren das BIBA-Institut (Bremer Institut für Betriebstechnik und angewandte Arbeitswissenschaft), das ISL (Institut für Seeverkehrswirtschaft und Logistik) an der Universität Bremen sowie das IAT (Institut für Aerospace-Technologie) an der Hochschule Bremen, die an das ATM-Netz in Bremen angeschlossen waren und die deshalb das Equipment testen konnten. Als Projektpartner waren u.a. CETIA, Alcatel ISR, BIBA, ESA, Ford, Telefonica und Thomson beteiligt. Die Evaluierung war ein Teilprojekt und bezog sich auf die Handhabbarkeit sowie die Effektivität des ATM-Durchsatzes. Meine Aufgabe war es diese Evaluierung durchzuführen und eine entsprechende Auswertung für das DIVINE-Projekt zu schreiben.

EIES (1995-1998)

biba.uni-bremen.deDas EIES-Projekt war ein gefördertes EU-Projekt im Rahmenprogramm ACTS. Es bestand aus einer Vielzahl von Partnern, wie France Telecom, Moher Technologies, BIBA-Institut, ISL Logistics, Datenbank Bremische Häfen, MediaMobil, Marac, Atlantide, ENYCA, Gesellschaft für Logistische Systeme sowie den Hafenvertretungen in Bremen, Bordeaux, Brest und Santander. Ziel war es die europäischen Häfen mit Hilfe der neuen High-Speed-Technologie ATM zu verbinden, um einen Mehrtwehrt aus der verbesserten Kommunikation ziehen zu können. Eine typische EIES-Anwendung bestand aus den Blue Pages, die ein Pendant zu den Gelben Seiten darstellen sollte. Sie hatten Institutionen und Firmen im jeweiligen Hafenumfeld in einer Datenbank gespeichert. Über die Blue Pages konnte dann auf bestimmte Informationsdienste direkt zugegriffen werden. Ein anderer Anwendungsfall war der Port Entry Guide (PEG), der geografische Informationen über den Hafenstandort bereitstellen sollte, wie z.B. freie Ankerplätze, Kapazitäten oder Registrierungsbüros. Das Schiff sollte beim Eintritt in den Hafen diese Dienste sofort über Satellit nutzen können, um so diverse lokale Informationsdienste abrufen zu können. Meine Aufgabe war es die technische Anbindung an das Fest- und die Satellitennetze mit umzusetzen, die entsprechenden Konzepte auszuarbeiten und Quality-of-Service (QoS) sicherzustellen. Dabei wurden von mir auch bereits interne Projektmanagementaufgaben übernommen, da der eigentliche Projektleiter beim BIBA-Institut ein halbes Jahr erkrankte. In diesem Projekt entstand auch meine zweite Diplomarbeit an der Universität Bremen und es war anschließend mein erstes Projekt als wissenschaftlicher Mitarbeiter.

SECURENET (1992-1994)

biba.uni-bremen.deDas SECURENET-Projekt war ein Projekt im EU-Programm RACE-II und beschäftigte sich mit der Absicherung von Netzwerken bzw. welche Auswirkungen Hacking-Attacken auf bestimmte Systeme haben. Dabei wurde die Entwicklung eines Prevention/Detection-Systems vorgenommen, um Attacken erkennen und isolieren zu können. Genutzt wurden dafür Sun-Spark-Stationen, die in Brüssel und Bremen stationiert waren. Es wurde eine Netzwerk-Architektur entwickelt, die verschiedene Attacken demonstrieren, testen und auswerten sollte. Enthalten waren dabei auf der ersten Ebene Agenten, die Daten sammelten, und auf der zweiten Ebene Detection-Modules, die Attacken erkennen sollten. Die Netze in Brüssel und Bremen waren mit einer ISDN-Leitung miteinander verbunden. Die Attacken wurden vom BIBA-Institut aus in Bremen gefahren und entsprechend ausgewertet. Eine Sun-Spark-Station sammelte die Attacken und wertete sie aus. Ziel war es, mehr über die möglichen Schwachstellen herauszufinden und entsprechende Gegenmaßnahmen zu entwickeln. Dieses Projekt war mein zweites Projekt als studentischer Mitarbeiter. Meine Aufgabe war es meinem amerikanischen wissenschaftlichen Mitarbeiter zuzuarbeiten und die Auswertung der Attacken zu beschreiben.

MOEBIUS (1992-1996)

biba.uni-bremen.deDas MOEBIUS-Projekt war ein RACE-II-Projekt der Europäischen Union, indem ich von 1993-1994 gearbeitet habe. Es beschäftigte sich mit der Anbindung des entfernten Forschungsschiffes Polarstern mit Hilfe von Satelliten-, Netzwerk- und ISDN-Technik. Dabei war das Zusammenspiel dieser unterschiedlichen Techniken ausschlaggebend. Als Konvergenzprotokoll wurde das IP-Protokoll eingesetzt, obwohl es aus Effizienzgründen eigentlich nicht geeignet erschien, da der Overhead einfach zu groß wurde. Ein weiteres Problem der Übertragung stellten die unterschiedlichen Signalisierungsprotokolle der ISDN-Technik dar, die in den Ländern bis 1995 noch vorherrschten. So verwendete die Deutsche Telekom das TR6-Protokoll, welches nur für Deutschland definiert war. Da die Basisstation des Satelliten aber in Norwegen stand, musste vorab hier eine Umsetzung stattfinden, obwohl es sich um die gleiche Übertagungstechnik handelte. Zudem waren die Satellitenverbindungen von INMARSAT mit nur 64 kBit/s nutzbar. Um eine bessere Audio- und Videoqualität hinzubekommen, mussten also möglichst sechs Kanäle miteinander gebündelt und parallel übertragen werden. Am Ende des Projektes war eine Audio-, Video- und Datenverbindung zur Polarstern trotzdem erfolgreich umgesetzt worden. Als Partner waren EMIT, Bremer Vulkan, Universität Helsinki, Inmarsat, Universität Athen, BIBA, ISL, Marac Electronics, Neste Shipping, Technisystems, Universität Bremen, Vista Communication Instruments, Livewire und ABB Nera mit an Bord. Meine Arbeit bezog sich auf die ISDN-Übertragungstechnik, die für die Videoübertragung mittels Kanalbündelung auf 384 kBit/s erweitert werden sollte. Dies war mein Einstieg in die Forschungslandschaft und beinhaltete die Ausarbeitung meiner ersten Diplomarbeit.